Control Access Using Custom Request Headers

최신 업데이트:2026-04-21 17:39:05

사용자 지정 헤더 차단 목록 및 허용 목록을 사용하면 CDN의 콘텐츠에 대한 요청이 일치해야 하는 특정 HTTP 헤더를 정의할 수 있습니다. 이 메커니즘은 승인된 헤더 또는 특정 헤더 값이 있는 요청에만 액세스가 허용되도록 보장하여, 핫링킹을 효과적으로 차단하고 귀중한 콘텐츠를 보호합니다.

How to Set Up Custom Header Access Rules

- CDNetworks Console 에 로그인하고 적절한 제품을 선택합니다.

- Configuration 으로 이동하여 구성할 도메인을 찾은 다음 Edit Configuration

을 클릭합니다.

을 클릭합니다. - 왼쪽 사이드바에서 Access Control - Header Access List 로 이동하여 Add 를 클릭합니다.

- 필요에 따라 다음과 같이 설정을 구성합니다.

Apply to

이것은 사용자 지정 헤더 차단 목록 또는 허용 목록이 적용될 요청의 범위를 정의합니다. 다음 옵션 중에서 선택할 수 있습니다:

| 설정 | 설명 |

|---|---|

| All Requests | 액세스 제어 규칙이 모든 유형의 요청에 적용됩니다. |

| Only Homepage | http://domain/ 또는 https://domain/ 과 같은 도메인의 루트 디렉터리에만 적용됩니다. |

| Specific File Type | 특정 유형의 파일에만 적용됩니다. 왼쪽에 미리 정의된 파일 형식에서 선택하거나 사용자 지정 파일 형식을 정의할 수 있습니다. 여러 개의 사용자 지정 형식은 세미콜론 ; 으로 구분합니다 (예: jpg;png ). |

| Specific URL Path | 특정 URL 경로의 콘텐츠에 대한 요청에만 적용됩니다. 두 가지 URL 경로 일치 옵션을 사용할 수 있습니다: Full URL Path : 매개변수를 포함한 전체 URL 경로 (예: path/index.html?abc=123 ). Ignore Query String : 쿼리 매개변수가 없는 URL 경로 (예: path/index.html ). |

| Specific Directory | 특정 디렉터리 아래의 요청에 적용됩니다. 예를 들어 /file/abc/ 는 http://domain/file/abc/* 아래의 모든 콘텐츠에 적용됩니다.참고: 디렉터리는 / 로 시작하고 / 로 끝나야 하며 문자, 숫자 및 특정 특수 문자(밑줄, 하이픈, 백분율 기호, 점)만 포함할 수 있습니다. 여러 디렉터리는 줄바꿈으로 구분해야 합니다. |

| URL Pattern (Regex) | 정규식을 사용하여 규칙이 적용될 요청 범위를 제어합니다. 예를 들어 *.jpg$ 패턴은 .jpg 로 끝나는 모든 URL에 액세스 제어가 적용되도록 보장합니다. |

Advanced Scope Conditions

Advanced Scope Conditions 를 사용하여 규칙의 범위를 세부적으로 조정할 수 있습니다. 이는 기본 Apply to 와 교차하여 정밀한 제어를 가능하게 합니다. 하나 이상의 매개변수를 선택하여 기본 규칙과 AND 관계를 형성하고 특정 요청이나 응답을 타겟팅합니다.

| 매개변수 | 설명 |

|---|---|

| Region or Exclude Regions | CDNetworks에서 제공하는 국가/지역 목록에서 직접 검색 및 선택을 지원합니다. Mainland China 의 경우 특정 성(province)이나 화동 지역 (East Region) 및 서남 지역 (Southwest Region) 등 더 큰 지리적 영역을 선택할 수 있습니다. |

| Exclude File Type | 특정 파일 형식을 제외합니다. 여러 형식은 ; 로 구분합니다. |

| Exclude Custom File Type | 필요에 따라 사용자 지정 파일 형식을 제외합니다. 여러 형식은 ; 로 구분합니다. |

| Exclude Directory | 특정 디렉터리 경로를 제외합니다. 경로는 / 로 시작하고 끝나야 합니다. 여러 디렉터리는 ; 로 구분합니다. |

| Exception URL (Regex) | 정규식을 사용하여 URL을 제외합니다 (예: .*\.jpg$ ). |

| Access-Control-Allow Methods | HTTP 요청 메서드를 일치시킵니다. 여러 메서드는 ; 로 구분합니다 (예: GET;POST ). |

| Exclude Request Method | 특정 HTTP 요청 메서드를 제외합니다. |

Rule Type

특정 요구 사항에 따라 사용자 지정 헤더 차단 목록 또는 허용 목록을 구성할 수 있습니다.

| 설정 | 설명 |

|---|---|

| Blocklist | 차단 목록을 설정할 때 허용되지 않는 사용자 지정 요청 헤더와 해당 값을 지정해야 합니다: Blocked Header Names : 검증이 필요한 사용자 지정 HTTP 요청 헤더의 이름입니다. 각 차단 목록에는 단 하나의 헤더 이름만 포함될 수 있다는 점에 유의하십시오. Blocked Header Values : 금지된 헤더 값입니다. 요청에 이러한 값이 존재하면 액세스가 거부됩니다. 여러 금지 값을 설정할 수 있으며, ; 로 구분합니다. |

| Allowlist | 허용 목록을 설정할 때 차단 목록과 마찬가지로 허용되는 사용자 지정 요청 헤더와 해당 값을 지정해야 합니다: Allowed Header Name : 검증이 필요한 사용자 지정 HTTP 요청 헤더의 이름입니다. 마찬가지로 각 허용 목록에는 단 하나의 헤더 이름만 포함될 수 있습니다. Allowed Header Values : 허용되는 헤더 값입니다. 요청에 이러한 값이 존재하는 경우에만 액세스가 허용됩니다. 여러 허용 값을 설정할 수 있으며, ; 로 구분합니다. |

시스템은 단 하나의 사용자 지정 헤더 허용 목록만 허용하며, 여기에는 단 하나의 사용자 지정 헤더 이름만 포함될 수 있습니다. 여러 사용자 지정 헤더를 포함해야 하는 경우 고객 서비스 팀에 문의하여 도움을 받으시기 바랍니다.

Apply Rule to

Client Request 에만 해당하며, 클라이언트(예: 사용자의 브라우저 또는 애플리케이션)에서 발행된 요청에서 특정 HTTP 헤더를 검증하여 사전 설정된 규칙을 충족하는지 확인하는 것을 의미합니다.

Action

지정된 규칙을 충족하지 않는 요청을 처리하는 방법을 결정합니다:

- Block Access : 검증에 실패한 요청에 대해 403 오류를 반환합니다.

- Redirect : 검증에 실패한 요청을 지정된 URL로 리디렉션합니다.

Case-Insensitive Match

이 설정의 기본값은 Yes 입니다.

- Yes 옵션은 Apply to 가 대소문자를 구분하지 않음을 나타냅니다. 대소문자만 다른 요청도 여전히 일치합니다. 예를 들어 범위를

http://domain/a.jpg로 설정하면http://domain/a.jpg와http://domain/A.jpg가 모두 규칙을 트리거합니다. - 반대로 No 를 선택하면 Apply to 설정에 지정된 대소문자와 정확히 일치하는 수신 요청에만 규칙이 적용됩니다.

Priority

여러 액세스 제어 규칙이 구성된 경우 CDN은 숫자 값을 기준으로 우선순위를 정하고 숫자가 큰 규칙을 먼저 실행합니다.

설정 후 Confirm 을 클릭한 다음 Next 를 선택하여 설정을 제출하십시오. 프로덕션 환경에 미칠 수 있는 영향을 방지하기 위해 테스트 환경에서 pre-deployment 를 수행하여 설정이 정확한지 확인하는 것을 권장합니다. 확인 후 Direct Deployment 를 클릭하여 라이브 환경에 설정을 적용하며, 일반적으로 3~5분 내에 적용됩니다. 사전 배포 테스트에 대한 자세한 내용은 Verifying Configurations Through Pre-Deployment 튜토리얼을 참조하십시오.

Best Practices

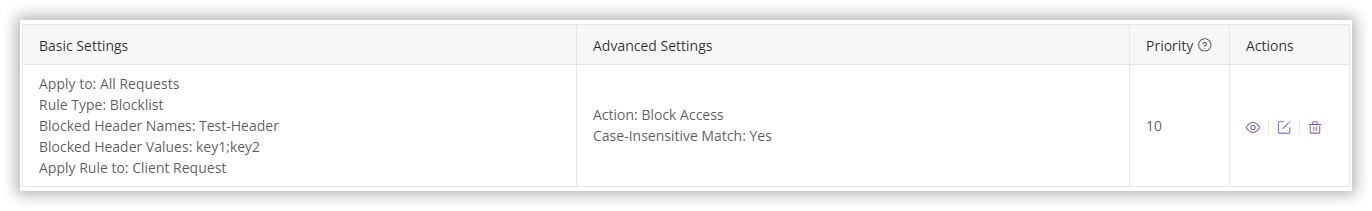

Example 1: Configuring a Custom Header Blocklist

클라이언트 요청에 값이 key1 또는 key2 인 Test-Header 헤더가 포함된 경우 액세스를 거부합니다.

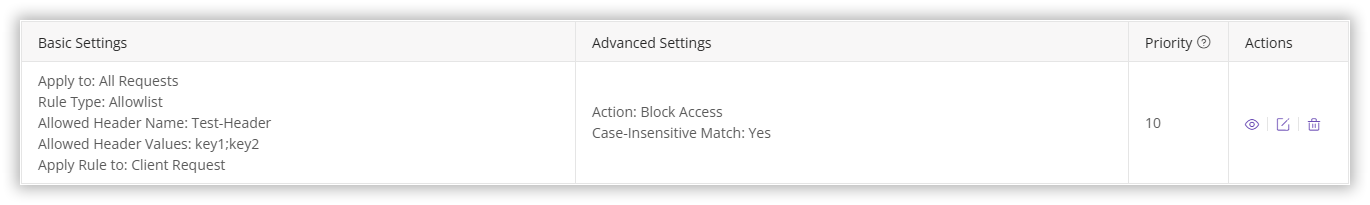

Example 2: Configuring a Custom Header Allowlist

클라이언트 요청에 값이 key1 또는 key2 인 Test-Header 헤더가 포함된 경우에만 액세스를 허용합니다.

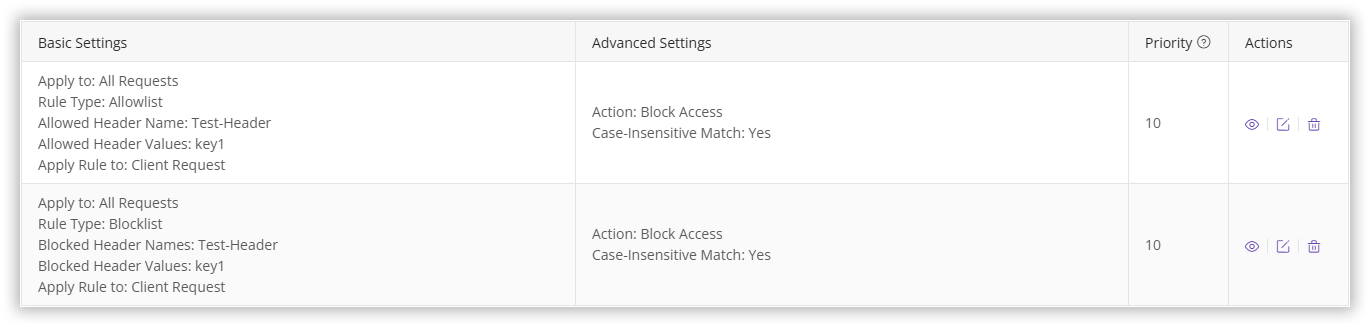

Notes

사용자 지정 헤더 차단 목록과 허용 목록을 동시에 구성하지 마십시오 ( DO NOT ). 모든 CDN 액세스가 거부되어 온라인 운영에 영향을 미칠 수 있습니다. 예를 들어, 동일한 헤더에 대해 차단 목록과 허용 목록 구성이 모두 설정된 경우 모든 요청이 거부되는 결과가 발생할 수 있습니다.

Why might all access be denied?

- 요청에 값이

key1인Test-Header헤더가 포함된 경우 차단 목록 규칙과 일치하여 액세스가 거부됩니다. - 요청에

key1이 아닌 값을 가진Test-Header헤더가 포함된 경우 차단 목록에 의해 차단되지는 않지만, 허용 목록(값이key1인Test-Header만 허용)을 충족하지 못하므로 액세스가 거부됩니다.

차단 목록과 허용 목록을 모두 구성해야 하는 경우, 올바른 설정을 보장하기 위해 고객 서비스 팀에 문의하여 도움을 받으시기 바랍니다.