IP Access Rules

最終更新日:2026-04-21 17:26:14

インターネットの世界では、IPアドレスは一意であり、リクエストプロセスの間一定に保たれます。クライアントがCDNエッジサーバーにリクエストを開始すると、CDNエッジサーバーはクライアントのIPアドレスを取得できます。したがって、IPアドレスをアクセス制御に利用できます。クライアントからのリクエストを受信すると、CDNノードはクライアントのIPアドレスを確認し、特定のルールに準拠するユーザーリクエストを許可または拒否します。

IPアクセスルールは、以下のシナリオに適しています:

- 特定のIPアドレスから異常なアクセス動作(ホットリンクや特定の攻撃など)が検出された場合、これらのIPアドレスをブロックリストに追加できます。その結果、これらのIPアドレスからCDNノードへのアクセス試行は直接拒否されます。

- IPアドレスに基づいてアクセラレーションされたコンテンツへのアクセスが制限されている場合(社内の従業員のみにアクセスを許可し、社外の個人のアクセスを拒否する場合など)、会社の固定オフィスのパブリックIPアドレスを許可リストに追加できます。その結果、許可リストにないIPアドレスからのアクセス試行は直接拒否されます。

- 地理的地域に基づいてコンテンツへのアクセスが制限されている場合(ニューヨーク地域のユーザーにのみ表示またはダウンロードを許可し、他の地域のユーザーからのアクセスを拒否する場合など)、地域アクセス権限機能を使用できます。

How to Set Up the IP Access Rule

- CDNetworks Console にログインし、該当する製品を選択します。

- Configuration に移動し、設定したいドメインを見つけて、 Edit Configuration

をクリックします。

をクリックします。 - 左側のサイドバーで Access Control - IP Access List に移動し、 Add をクリックします。

- ニーズに基づいて、以下の設定を構成します。

Apply to

これはルールが適用されるリクエストの範囲を定義します。以下のオプションから選択できます:

| 設定 | 説明 |

|---|---|

| All Requests | アクセス制御ルールはすべてのタイプのリクエストに適用されます。 |

| Only Homepage | http://domain/ または https://domain/ などのドメインのルートディレクトリにのみ適用されます。 |

| Specific File Type | 特定のタイプのファイルにのみ適用されます。左側の定義済みファイルタイプから選択するか、カスタムファイルタイプを定義できます。複数のカスタムタイプはセミコロン ; で区切ります(例: jpg;png )。 |

| Specific URL Path | 特定のURLパスにあるコンテンツへのリクエストにのみ適用されます。2つのURLパス照合オプションが利用可能です: Full URL Path : パラメータを含む完全なURLパス(例: path/index.html?abc=123 )。 Ignore Query String : クエリパラメータを含まないURLパス(例: path/index.html )。 |

| Specific Directory | 特定のディレクトリ配下のリクエストに適用されます。たとえば、 /file/abc/ は http://domain/file/abc/* 配下のすべてのコンテンツに適用されます。注意:ディレクトリは / で始まり / で終わる必要があり、文字、数字、および一部の特殊文字(アンダースコア、ハイフン、パーセント記号、ドット)のみを含めることができます。複数のディレクトリは改行で区切る必要があります。 |

| URL Pattern (Regex) | 正規表現を使用して、ルールが適用されるリクエストの範囲を制御します。たとえば、パターン *.jpg$ を使用すると、アクセス制御が .jpg で終わるすべてのURLに適用されることが保証されます。 |

Advanced Scope Conditions

上記のように、 Advanced Scope Conditions を使用して、ルールの有効範囲をさらに絞り込むことができます。これにより、基本的な Apply to と交差して正確な制御が可能になります。1つまたは複数のパラメータを選択し、基本ルールと AND の関係を形成して、特定のリクエストやレスポンスをターゲットにします。

| パラメータ | 説明 |

|---|---|

| Region or Exclude Regions | CDNetworksが提供する国/地域リストから直接検索して選択できます。 中国本土の場合、特定の省や、華東地域 (East Region) および西南地域 (Southwest Region) などのより大きな地理的エリアを選択することが可能です。 |

| Exclude File Type | 特定のファイルタイプを除外します。複数のタイプは ; で区切ります。 |

| Exclude Custom File Type | 必要に応じてカスタムファイルタイプを除外します。複数のタイプは ; で区切ります。 |

| Exclude Directory | 特定のディレクトリパスを除外します。パスは / で始まり / で終わる必要があります。複数のディレクトリは ; で区切ります。 |

| Exception URL (Regex) | 正規表現を使用してURLを除外します(例: .*\.jpg$ )。 |

| Access-Control-Allow Methods | HTTPリクエストメソッドを照合します。複数のメソッドは ; で区切ります(例: GET;POST )。 |

| Exclude Request Method | 特定のHTTPリクエストメソッドを除外します。 |

Rule Type

IPブロックリストまたは許可リストのいずれかを設定できます:

| タイプ | 説明 |

|---|---|

| Blocklist | 特定のIPまたはIP範囲からのアクセスを拒否するIPブロックリストを設定します。4つのオプションが用意されています: Custom : 指定したIPアドレスと範囲を追加してIPブロックリストを定義します。これらのIPからのアクセスは拒否されます。 All IPs : すべてのIPアドレスのアクセスが拒否されます。 All IPv4 : IPv4アドレスのみアクセスが拒否されます。 All IPv6 : IPv6アドレスのみアクセスが拒否されます。 Set IP and CIDR Block Exceptions を使用して、ブロックされた範囲内の特定のIPからのアクセスを許可する例外を追加できます。複数の例外を同時に追加でき、 ; で区切る必要があります。 |

| Allowlist | 特定のIPまたはIP範囲からのアクセスのみを許可するIP許可リストを設定します。複数のIPまたは範囲を同時に追加でき、 ; で区切る必要があります。 |

システムは許可リストルールを1つだけサポートします。複数のIPまたはIP範囲が必要な場合、それらはすべてこの単一の許可リスト内に含める必要があります。

Action

クライアントのIPが設定されたルールを満たさず、リクエストがCDNによって拒否された場合、エラーコードを直接返すか、別のURLにリダイレクトするかを選択します:

- Block Access : CDNは403エラーでリクエストを拒否します。

- Redirect : CDNはリクエストを別のURLにリダイレクトします。

Case-Insensitive Match

この設定のデフォルトは Yes です。

- Yes オプションは、 Apply to が大文字と小文字を区別しないことを示します。大文字と小文字のみが異なるURLを持つ2つのリクエストは、両方とも設定したルールに一致します。たとえば、 Specific URL Path に

/domain/a.jpgを構成した場合、/domain/a.jpgと/domain/A.jpgの両方のリクエストが一致します。 - 逆に、 No を選択した場合、以降のリクエストでは Apply to の設定との大文字小文字の違いは無視されず、 Apply to で指定された大文字小文字と完全に一致するリクエストのみがIPアクセスルールに従います。

Priority

複数のアクセス制御ルールが設定されている場合、CDNは数値に基づいてそれらを優先順位付けし、数値が大きいものから先に実行します。

設定が完了したら、 OK をクリックし、 Next を選択して設定を送信してください。本番環境への潜在的な影響を最小限に抑えるために、ステージング環境で Pre-deploy テストを実施することを強くお勧めします。この重要なステップにより、本番稼働前に設定が正確であることを確認できます。設定の正確性を確認したら、 Deploy Now をクリックして本番環境に実装します。設定は通常3〜5分で有効になります。プレデプロイメントテストの包括的なガイダンスと設定の有効性の確認については、チュートリアル Deploy the Configurations to Staging Environment for Validation をご参照ください。

Best Practices

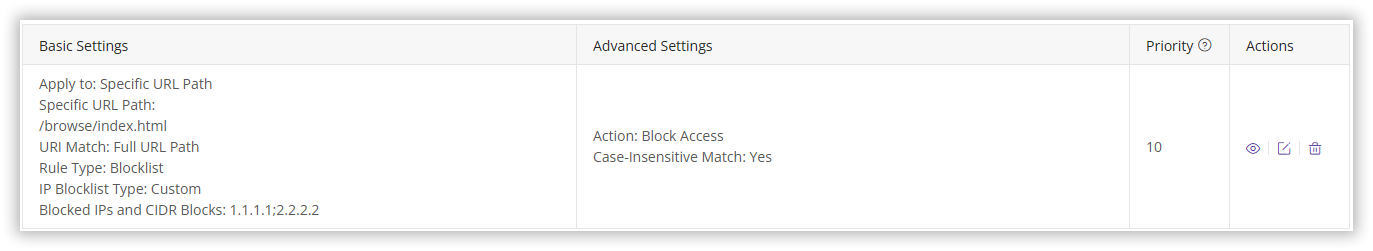

Example 1: Configure an IP blocklist

IPアドレス 1.1.1.1 および 2.2.2.2 から http://cdnetworks.com/browse/index.html へのアクセスを禁止します。

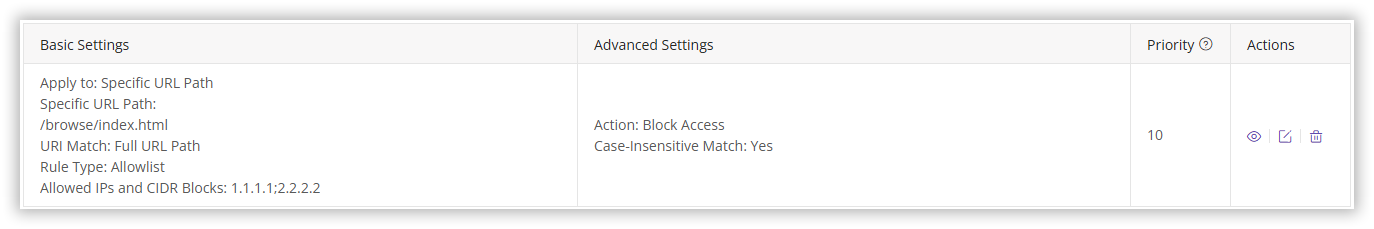

Example 2: Configure an IP Allowlist

IPアドレス 1.1.1.1 または 2.2.2.2 から http://cdnetworks.com/browse/index.html へのアクセスのみを許可します。

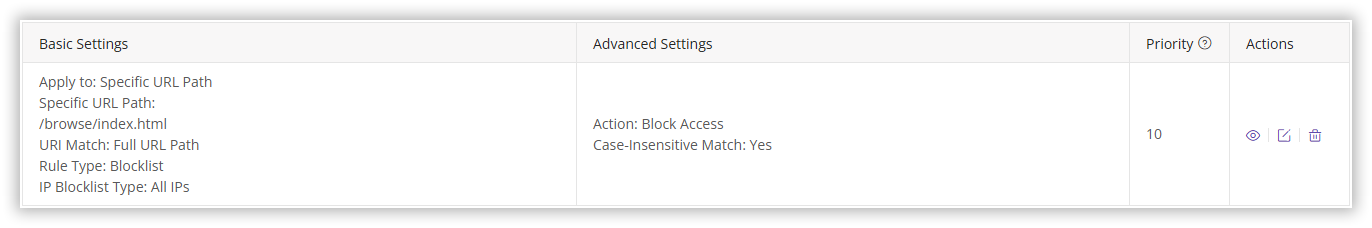

Example 3: Permanent URL Ban

すべてのユーザーに対して http://cdnetworks.com/browse/index.html へのアクセスをブロックします。このブロックは、設定が手動で削除されるまで維持されます。

Notes

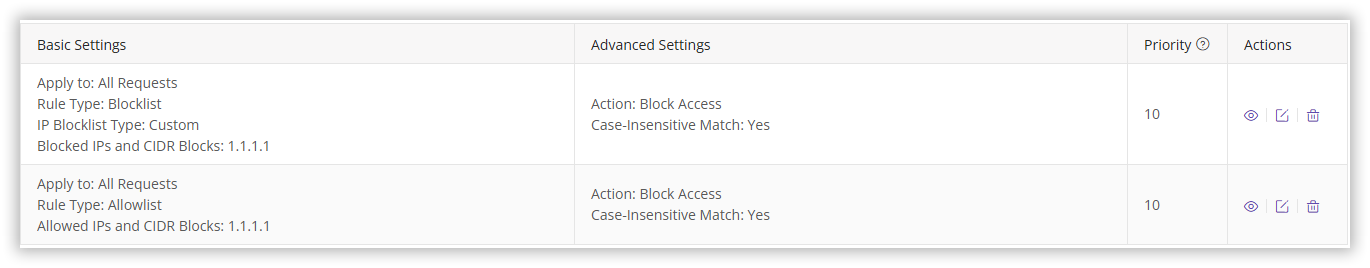

IPブロックリストと許可リストを同時に構成しないでください( DO NOT )。CDNへのアクセスが拒否され、ビジネスに影響を与える可能性があります。たとえば、以下のようにIPブロックリストと許可リストの両方を構成すると、すべてのアクセスがCDNによって拒否される結果になります。

Why would all requests be denied?

- IP

1.1.1.1からリクエストが来た場合、IPブロックリストルールに一致するため、CDNによって拒否されます。 - 他のIPからのリクエストは、ブロックリストによって拒否されることはありませんが、許可リストのルール(

1.1.1.1からのアクセスのみを許可する)を満たさないため、同じく拒否されます。

ブロックリストと許可リストの両方を構成する必要がある場合は、適切なセットアップを確実にするため、テクニカルサポートにご連絡の上サポートを受けてください。